BitLocker est une solution de chiffrement complet du disque intégrée par Windows pour sécuriser vos données au cas où votre PC ou ordinateur portable serait volé ou se retrouverait d’une manière ou d’une autre entre les mains d’un tiers. Des nouvelles récentes selon lesquelles Microsoft remet systématiquement les clés de sauvegarde BitLocker(nouvelle fenêtre) aux forces de l’ordre (comme le FBI) ont mis en lumière la question de savoir s’il est sûr d’utiliser BitLocker (et sa version allégée, Chiffrement de l’appareil).

- Qu’est-ce que BitLocker ?

- BitLocker contre le Chiffrement de l’appareil

- Comment fonctionne BitLocker ?

- Qu’est-ce qu’une clé de récupération BitLocker ?

- Où est stockée la clé de récupération ?

- BitLocker est-il sûr ?

- Le FBI peut-il obtenir mes données ?

- Solutions de chiffrement alternatives

- Réflexions finales

Qu’est-ce que BitLocker ?

BitLocker est une fonctionnalité de chiffrement complet du disque intégrée à Microsoft Windows. Il chiffre l’intégralité de votre disque système afin que vos données critiques soient protégées si votre appareil est perdu, volé ou consulté sans autorisation.

Le chiffrement complet du disque signifie que tous les fichiers sur le disque sont chiffrés. Il ne chiffre pas les fichiers individuels, mais vous pouvez (en option) l’utiliser pour chiffrer vos autres drives (non système).

À proprement parler, BitLocker n’est disponible que sur les éditions Windows Pro, Entreprise et Éducation. Cependant, Windows Famille (Home) inclut le Chiffrement de l’appareil (activé par défaut sur le matériel pris en charge et lors de la connexion avec un compte Microsoft). Cela utilise la même technologie que BitLocker, mais est beaucoup moins configurable.

BitLocker contre le Chiffrement de l’appareil

Le Chiffrement de l’appareil est une configuration BitLocker simplifiée et automatique avec moins d’options. Avec BitLocker :

- Vous obtenez tous les contrôles BitLocker

- Vous pouvez choisir comment les clés sont protégées (code PIN, clé USB, etc.)

Avec le Chiffrement de l’appareil :

- Vous ne pouvez pas gérer les paramètres de chiffrement en détail

- Vous ne pouvez pas exiger de code PIN au démarrage

- La clé de récupération est automatiquement sauvegardée sur votre compte Microsoft

- Nécessite un module de plateforme approuvée (TPM) (voir ci-dessous)

- Le chiffrement peut s’activer automatiquement lorsque vous vous connectez avec un compte Microsoft

Comment fonctionne BitLocker ?

Lorsque votre PC Windows est éteint, ou que le disque est autrement hors ligne, l’intégralité du drive reste chiffrée. Sur la plupart des systèmes Windows modernes, la clé de chiffrement est protégée par une petite puce de sécurité sur la carte mère appelée module de plateforme approuvée (TPM), qui ne libère la clé que si le système n’a pas été falsifié. Cette protection matérielle est l’une des principales raisons pour lesquelles Microsoft exige le support de TPM 2.0 pour Windows 11.

Lorsque vous démarrez votre PC, le TPM effectue des vérifications d’intégrité avant le chargement de Windows. Ces vérifications recherchent des signes de falsification et peuvent également être déclenchées par des modifications importantes du matériel, du micrologiciel ou de la configuration de démarrage de votre appareil.

Si tout semble normal, le TPM libère automatiquement la clé de chiffrement et BitLocker déverrouille le drive, permettant à Windows de démarrer normalement. Ce processus se déroule en arrière-plan, vous ne le remarquez donc généralement pas.

Une différence importante entre BitLocker et le Chiffrement de l’appareil est la flexibilité. Le Chiffrement de l’appareil est une version simplifiée de BitLocker qui nécessite un TPM et fonctionne automatiquement, tandis que BitLocker peut également être utilisé sans TPM en s’appuyant sur des alternatives telles qu’un mot de passe, un code PIN ou une clé de sécurité USB.

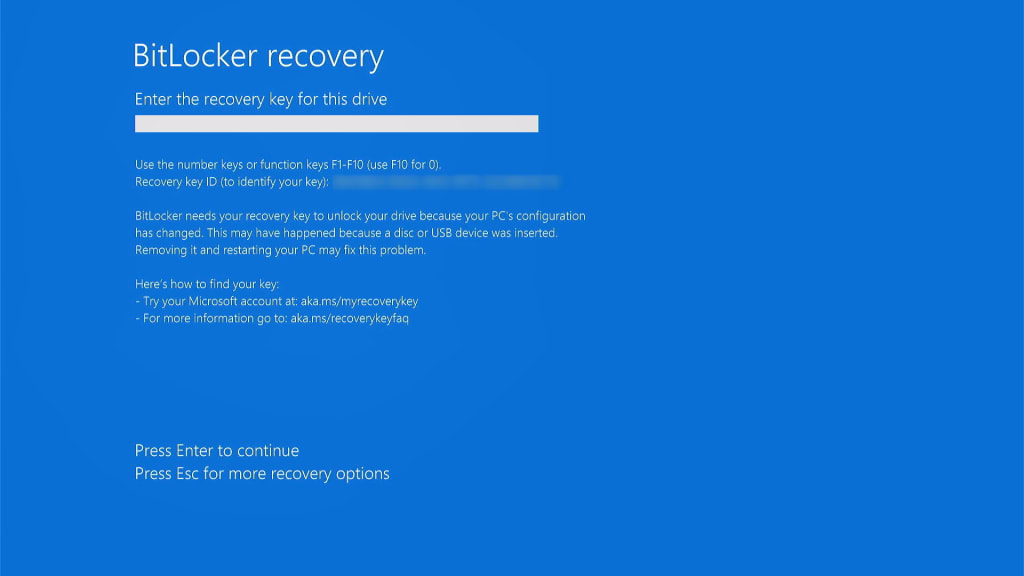

Si le TPM détecte un problème (ou si vos mesures de sécurité alternatives ne sont pas remplies), BitLocker vous demandera votre clé de récupération. Sans la clé de récupération, Windows ne se chargera pas et vos données resteront chiffrées en toute sécurité, empêchant tout accès non autorisé.

Qu’est-ce qu’une clé de récupération BitLocker ?

Une clé de récupération BitLocker est une sauvegarde numérique à 48 chiffres qui vous permet de déverrouiller votre drive chiffré par BitLocker si vous ne pouvez pas y accéder par votre méthode habituelle (mot de passe, code PIN, TPM, etc.).

Où est stockée la clé de récupération ?

Cela dépend de votre édition et de votre configuration de Windows :

Windows Famille (utilisant le Chiffrement de l’appareil) :

La clé est automatiquement enregistrée sur votre compte Microsoft.

- Pour la trouver (sur un autre appareil si votre PC ne démarre pas), accédez à account.microsoft.com/devices/recoverykey(nouvelle fenêtre) et connectez-vous avec votre nom d’utilisateur et votre mot de passe Microsoft.

Windows Pro et Entreprise (utilisant le BitLocker complet)

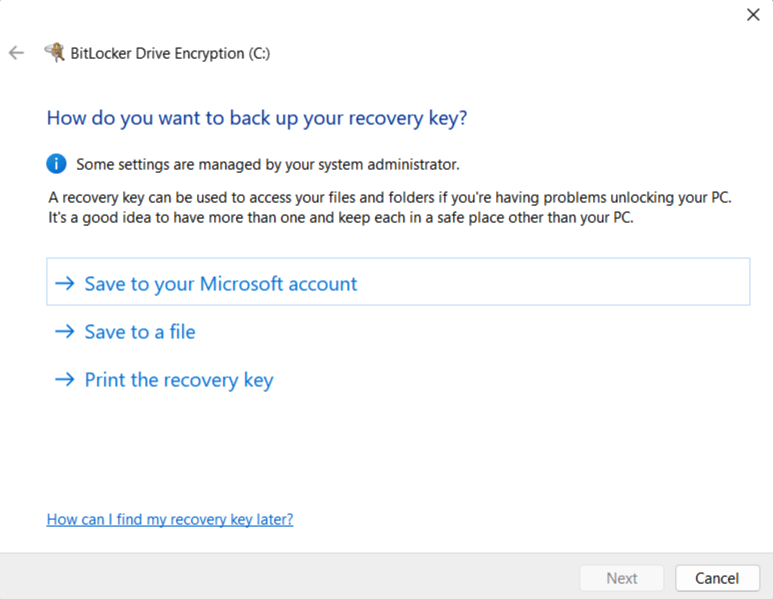

Vous choisissez où la stocker :

- Compte Microsoft (comme ci-dessus)

- Clé USB

- Fichier sur un autre drive

- Copie imprimée

- Active Directory (pour les environnements d’entreprise, permettant aux organisations de gérer de manière centralisée les clés de récupération et les politiques de chiffrement)

BitLocker est-il sûr ?

Ce contre quoi BitLocker vous protège

| Scénario de menace | BitLocker vous protège-t-il ? | Notes |

|---|---|---|

| Ordinateateur portable perdu ou volé (éteint) | Oui (forte protection) | Le disque reste chiffré ; l’attaquant a besoin de la clé de récupération ou du code PIN. |

| Appareil saisi par les autorités (éteint) | Partiellement | Cryptographie forte, mais si la clé de récupération est stockée sur un compte Microsoft, elle peut être obtenue par voie légale. |

| Ordinateur portable volé en mode veille ou hibernation | Principalement | Protégé, mais certaines attaques avancées (par exemple, un démarrage à froid(nouvelle fenêtre) ou DMA(nouvelle fenêtre)) pourraient extraire des clés. |

| Ordinateur portable volé alors qu’il était connecté / déverrouillé | Non | Le disque est déchiffré, un attaquant a donc un accès complet. |

| Logiciel malveillant ou pirate à distance pendant l’exécution de Windows | Non | Le chiffrement complet du disque ne protège pas contre la compromission des logiciels. |

| Attaque de la femme de chambre (evil maid) | Partiellement | Le TPM détecte de nombreuses modifications, mais des attaques sophistiquées peuvent contourner ou imiter les mesures. |

| Compte Microsoft piraté | Non (si Microsoft possède votre clé) | L’attaquant pourrait récupérer la clé de récupération et déchiffrer le disque hors ligne. |

| Oubli de votre mot de passe ou de votre code PIN | Cela dépend | Clé de récupération requise. Sans elle, vos données sont définitivement perdues. |

Sécurité technique

BitLocker sécurise vos données à l’aide de l’algorithme de chiffrement AES. Par défaut sur les systèmes modernes, il s’agit d’AES-256 en mode XTS(nouvelle fenêtre) pour une plus grande protection des données au repos. C’est très sécurisé.

Les systèmes plus anciens peuvent utiliser au minimum l’AES-128 en mode CBC(nouvelle fenêtre). Cela reste suffisamment fort pour protéger vos données de la plupart des attaquants, bien que des adversaires très sophistiqués (tels que des acteurs étatiques) puissent potentiellement tenter des attaques avancées.

BitLocker utilise un système de gestion des clés en couches. Au niveau supérieur se trouve la clé maître de volume (VMK), qui chiffre la clé de chiffrement des données réelle (la clé de chiffrement de volume complet, ou FVEK).

La VMK elle-même est ensuite protégée par une ou plusieurs méthodes d’authentification : une puce TPM (et/ou un mot de passe, un code PIN, une clé USB, ou une combinaison de ceux-ci si vous utilisez la version complète de BitLocker). Cette conception signifie que vous pouvez modifier votre mot de passe sans avoir besoin de rechiffrer l’intégralité du drive.

La sécurité de BitLocker repose entièrement sur la clé de récupération

Donc, tant que la clé de récupération est sécurisée, vos données sont très sécurisées lorsque votre appareil Windows est éteint (nous y reviendrons).

Imaginez BitLocker comme une porte protégeant vos précieuses données, et votre clé de récupération comme une clé de cette porte. Enfoncer la porte pour obtenir vos données est une tâche presque impossible, mais avec la clé, vous pouvez simplement la déverrouiller. La clé de récupération est donc le point faible.

Cela est particulièrement vrai lorsque vous importez votre clé de récupération sur votre compte Microsoft. Comme le montrent les événements récents, Microsoft peut remettre et remet effectivement les clés de récupération des utilisateurs à des tiers, qui peuvent s’en servir pour accéder à vos données.

Hors ligne uniquement

Une autre considération importante est que BitLocker ne protège vos données que lorsque votre PC Windows est éteint. Une fois que Windows est en cours d’exécution, vos disques sont déchiffrés et toute personne ayant accès à votre ordinateur peut accéder à vos données. Cela pourrait signifier un accès physique ou un accès numérique (par exemple, si vous avez été piraté).

Ceci est vrai pour toutes les solutions de chiffrement complet du disque (pas seulement BitLocker), mais peut valoir la peine d’être gardé à l’esprit en fonction de votre modèle de menace.

Attaques de la femme de chambre (evil maid)

Une attaque de la femme de chambre(nouvelle fenêtre) se produit lorsque quelqu’un obtient un accès physique temporaire à votre appareil (par exemple dans un hôtel ou à une frontière) et le modifie secrètement afin de pouvoir voler votre clé de chiffrement ou votre code PIN plus tard. Au lieu de casser le chiffrement, ils trompent le système pour le révéler.

Par défaut, la plupart des PC utilisent BitLocker avec déverrouillage automatique via le TPM, qui est robuste contre le vol mais plus faible contre la falsification. Pour vous défendre contre les attaques de la femme de chambre, vous devez activer BitLocker avec un code PIN avant démarrage ou une clé USB, de sorte que le disque ne puisse pas être déverrouillé automatiquement. Malheureusement, ce n’est pas possible sur Windows Famille en utilisant le Chiffrement de l’appareil de base.

Le FBI peut-il obtenir mes données ?

En bref, oui. Microsoft est une entreprise américaine, et doit donc se conformer aux ordonnances judiciaires juridiquement contraignantes et autres instruments juridiques, tels que les lettres de sécurité nationale(nouvelle fenêtre) (NSL) qui obligent les entreprises à remettre de vastes quantités de données personnelles et de métadonnées à des organisations gouvernementales sans aucun contrôle judiciaire. Celles-ci sont généralement accompagnées d’une injonction de silence (gag order) qui empêche l’entreprise d’alerter ses utilisateurs qu’ils ont reçu une NSL.

En 2016, Apple a mené un combat vigoureux contre les demandes du FBI, soutenues par la justice, pour déverrouiller un iPhone(nouvelle fenêtre) appartenant à un suspect de terrorisme, qui n’a été résolu que lorsque le FBI a employé un tiers pour réussir à casser le chiffrement d’Apple. Pour éviter que cet incident ne se reproduise, Apple s’est depuis tourné vers la mise en œuvre d’un chiffrement de bout en bout sur ses produits. Après tout, l’entreprise ne peut pas remettre des clés de chiffrement qu’elle n’a tout simplement pas.

Microsoft, cependant, n’a montré aucune inclination de ce genre. Lorsque vous importez votre clé de récupération BitLocker sur votre compte Microsoft, c’est Microsoft qui la chiffre et (si le besoin s’en fait sentir) Microsoft peut la déchiffrer. Microsoft peut donc toujours accéder à votre clé de récupération.

En 2025, le FBI a demandé à Microsoft de fournir les clés de récupération BitLocker(nouvelle fenêtre) nécessaires pour déverrouiller des données chiffrées stockées sur trois ordinateurs portables liés à une enquête sur une fraude présumée à Guam. Microsoft a obtempéré, et un porte-parole a déclaré à Forbes que l’entreprise reçoit environ 20 demandes de clés BitLocker par an. Dans la plupart de ces cas, Microsoft ne peut pas obtempérer car ces clés ne sont pas stockées dans des comptes Microsoft. Mais l’implication est claire : si elle peut aider, elle le fera.

Solutions de chiffrement alternatives

Si vous préférez ne pas confier votre clé de récupération de chiffrement complet du disque à Microsoft, vous avez plusieurs options.

1. Utilisez Windows Pro

Si vous utilisez déjà Windows Pro (ou Entreprise), c’est la solution la plus simple. Si vous exécutez Windows Famille, vous devrez acheter une nouvelle licence et changer d’abonnement.

1. Sur Windows 11 Pro, ouvrez l’application Paramètres et accédez à Respect de la vie privée et sécurité → Chiffrement du drive BitLocker. Si vous venez de changer d’abonnement depuis Windows Famille ou si vous utilisez Pro mais avez déjà importé votre clé de récupération chez Microsoft (le comportement par défaut si vous vous connectez à Windows en utilisant votre compte Microsoft), vous devrez désactiver BitLocker et attendre que votre drive se déchiffre).

2. Accédez à account.microsoft.com/devices/recoverykey(nouvelle fenêtre) et supprimez toutes les clés que vous y voyez. Assurez-vous s’il vous plaît que votre drive est déchiffré avant de faire cela !

3. Vous pouvez ensuite réactiver BitLocker et sélectionner votre méthode de sauvegarde de clé de récupération préférée.

2. Utilisez plutôt VeraCrypt

Il est tout à fait compréhensible que vous préfériez éviter complètement la solution de Microsoft (après tout, qui sait ce que son code source fermé fait vraiment ?).

VeraCrypt(nouvelle fenêtre) est un logiciel open source de chiffrement complet du disque qui a fait l’objet de plusieurs audits de sécurité (notamment par QuarksLab en 2016(nouvelle fenêtre) et le Fraunhofer Institute en 2020(nouvelle fenêtre)). Des problèmes ont été trouvés, mais VeraCrypt est en développement actif, et ils ont donc été corrigés. Il a également l’avantage considérable d’être 100 % gratuit (bien que nous vous encouragions à faire un don si vous le pouvez). En plus du chiffrement complet du disque, VeraCrypt peut :

- Créer un disque virtuel chiffré (volume) que vous pouvez monter et utiliser comme un vrai disque (et qui peut être transformé en volume caché)

- Créer une partition ou un drive d’espace de stockage contenant un système d’exploitation entier (qui peut être masqué). Cela offre une négation plausible(nouvelle fenêtre), car il devrait être impossible de prouver leur existence (à condition que toutes les précautions correctes(nouvelle fenêtre) soient prises).

Les données sont chiffrées par défaut à l’aide de XTS-AES-256 (les mêmes paramètres utilisés par BitLocker), mais vous pouvez sélectionner parmi plusieurs algorithmes de chiffrement alternatifs (tels que Twofish) si vous le souhaitez. L’accès est sécurisé à l’aide d’une phrase secrète et/ou d’un fichier clé (que vous devriez stocker dans un endroit très sûr).

Avant d’installer VeraCrypt, vous devrez désactiver BitLocker ou le Chiffrement de l’appareil et déchiffrer votre drive (comme décrit ci-dessus, mais sur Windows 11 Famille ouvrez l’application Paramètres et accédez à Respect de la vie privée sécurité → Chiffrement du drive BitLocker).

3. Abandonnez Windows

Si vous ne pouvez pas confier à Microsoft vos clés de récupération de chiffrement complet du disque, pourquoi même utiliser son système d’exploitation ? Pour vous éloigner de Windows, vous avez deux véritables options :

macOS

Les Mac sont chers, hautement propriétaires et offrent une expérience utilisateur très contrôlée. Cependant, ils peuvent faire à peu près tout ce qu’un PC peut faire, et contrairement à Microsoft, Apple a pour habitude de résister aux demandes du gouvernement pour l’aider à accéder à des appareils chiffrés.

La solution de chiffrement complet du disque intégrée à macOS s’appelle FileVault, que vous pouvez choisir d’activer lorsque vous effectuez la configuration de votre Mac. Lorsque vous le faites, FileVault proposera d’importer votre clé de récupération sur votre compte iCloud, où elle peut potentiellement être consultée par Apple et remise à des tiers. Cependant, vous pouvez choisir uniquement une clé de récupération locale, en générant une clé numérique que vous notez et stockez en toute sécurité ou que vous ajoutez à votre gestionnaire de mots de passe.

Une autre option consiste à activer le paramètre optionnel Protection avancée des données pour iCloud(nouvelle fenêtre), qui protège vos données iCloud à l’aide d’un chiffrement de bout en bout. Cela signifie qu’Apple ne peut pas accéder à votre clé de récupération FileVault (ni à aucune autre donnée importée sur iCloud). Veuillez noter, cependant, que la Protection avancée des données n’est pas disponible pour les utilisateurs dans toutes les régions (notamment le Royaume-Uni(nouvelle fenêtre)).

Linux

Linux est un système d’exploitation open source entièrement gratuit qui peut être installé sur votre matériel existant (et fonctionnera très certainement mieux dessus que Windows, qui est gourmand en ressources). À l’exception de quelques applications propriétaires qui ne sont tout simplement pas disponibles sur la plateforme (notamment tout ce qui vient d’Adobe, bien qu’il existe de bonnes alternatives open source gratuites pour la plupart d’entre elles), Linux peut faire tout ce que Windows et macOS peuvent faire.

Linux existe en de nombreuses “saveurs” différentes (appelées distributions, ou simplement distros), mais presque toutes utilisent le système de chiffrement complet du disque LUKS, qui peut être sélectionné lorsque vous installez l’OS.

LUKS n’a pas de « clé de récupération » unique comme BitLocker ou FileVault. Au lieu de cela, il utilise une clé maître aléatoire qui reste sur votre appareil et qui peut être déverrouillée à l’aide d’une méthode de sauvegarde de votre choix. Celles-ci incluent :

- Une deuxième phrase secrète

- Une phrase secrète de récupération imprimée

- Un fichier clé stocké hors ligne

- Une clé scellée par TPM (avec une phrase secrète de secours)

Réflexions finales sur BitLocker et le chiffrement complet du disque

BitLocker est, d’un point de vue purement technique, un système de chiffrement complet du disque fort et bien conçu. Son utilisation d’une cryptographie moderne, d’un espace de stockage de clés adossé au matériel et d’une gestion des clés en couches le rend très efficace pour protéger vos données contre les menaces courantes, telles qu’un appareil perdu ou volé. Pour la plupart des utilisateurs de Windows, BitLocker offre une protection significative et fiable avec un minimum d’efforts. Si votre modèle de menace est un ordinateur portable volé, BitLocker est généralement suffisant.

Cependant, comme le démontrent les récentes révélations sur la coopération de Microsoft avec les forces de l’ordre, la sécurité de tout système de chiffrement repose en fin de compte sur qui détient les clés. Selon votre modèle de menace, le fait que la clé de récupération BitLocker soit stockée sur votre compte Microsoft peut être profondément préoccupant.

Heureusement, vous avez des alternatives. Windows Pro vous permet de gérer vous-même les clés de récupération, tandis que des outils open source comme VeraCrypt constituent une bonne alternative gratuite. Changer complètement de plateforme pour s’éloigner de Microsoft, par exemple vers macOS avec des clés FileVault stockées localement ou vers Linux avec LUKS, est également une option solide.